Какие уязвимости банкоматов используют хакеры для кибератак

Сегодня практически любой банкомат может быть взломан злоумышленниками с помощью вредоносного ПО, а иногда и вовсе без него. Причиной этого является устаревшее программное обеспечение, используемое в банкоматах, ошибки в настройках сети и отсутствия элементарной физической защиты важных компонентов этих машин. К таким выводам пришли эксперты по кибербезопасности «Лаборатории Касперского» провели исследование защищенности банкоматов ведущих мировых производителей.

Поскольку банкомат имеет в своем составе компьютер, зачастую работающий на устаревшем ПО. По данным «Лаборатория Касперского», большинство современных банкоматов работает на уже не поддерживающейся ОС Windows XP, а это означит, что новые уязвимости этой ОС никогда не будут устранены. Но эта проблема еще не самая серьезная.

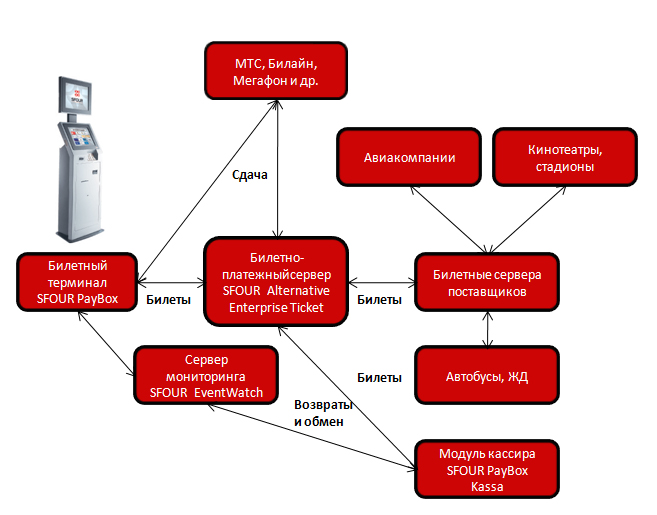

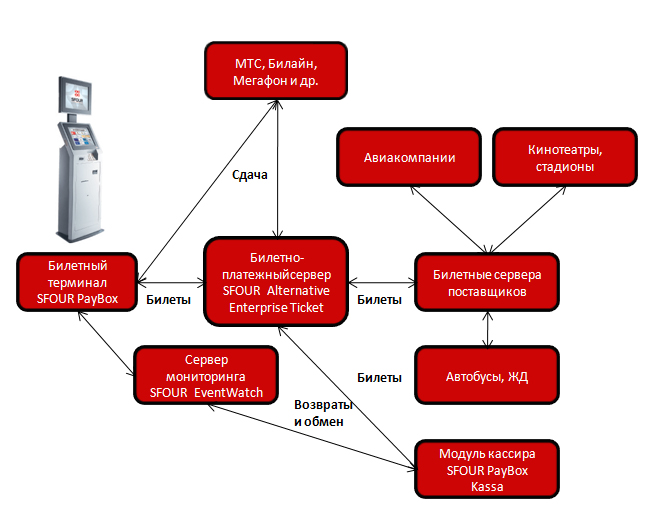

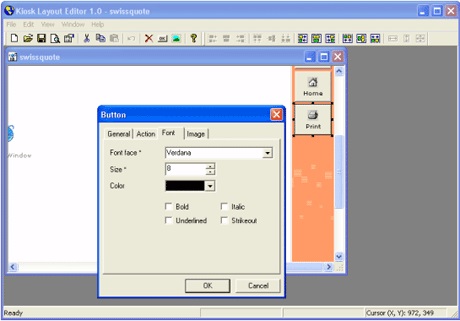

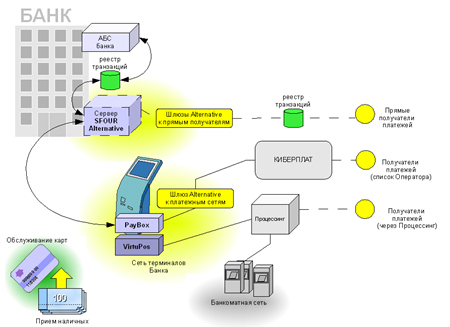

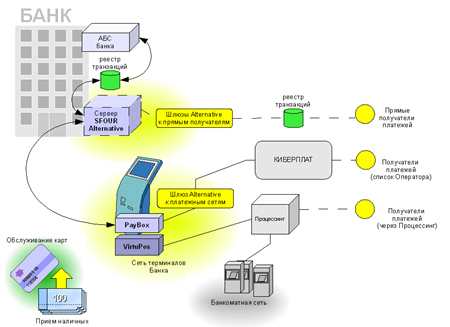

В большинстве случаев специальное программное обеспечение, отвечающее за взаимодействие системного блока банкомата с банковской инфраструктурой и аппаратными модулями, обрабатывающими транзакции, работает на стандарте XFS. Это старая технология, изначально разрабатывавшаяся для стандартизации используемого в банкоматах ПО таким образом, чтобы оно работало на любом устройстве, вне зависимости от производителя. Защищенность технологии не была в приоритете, поэтому в XFS до сих пор нет никакой авторизации для выполнения команд. Следовательно, любое приложение, установленное или запущенное на банкомате, может отправить команду в любой блок аппарата, в том числе в картридер или диспенсер. А это открывает злоумышленникам прямой путь к деньгам.

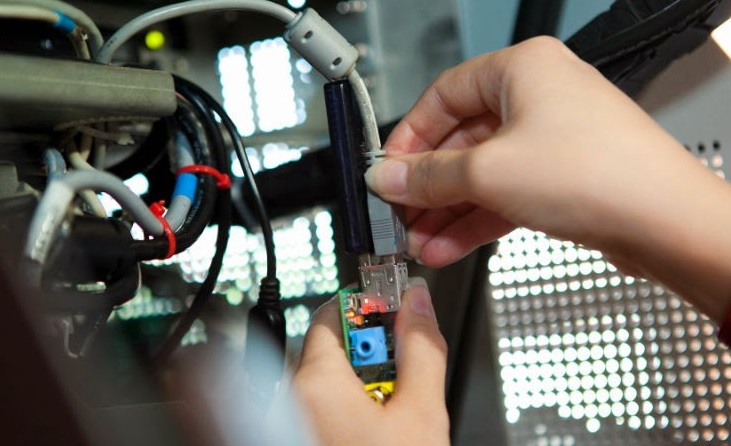

Но киберпреступники не всегда прибегают к использованию водоносного софта. Часто бывает так, что многим банкоматам не хватает физической защиты. Производители банкоматов обычно стараются защитить сейф банкомата и не уделяют должного внимания верхней части устройства самообслуживания, где находится компьютер. Это позволяет преступникам легко получать доступ к системному блоку или сетевым кабелям банкомата.

В случае проникновения внутрь банкомата киберпреступники могут установить свой специальным образом запрограммированный микрокомпьютер – так называемый «black box», который позволяет им удаленно управлять устройством. Таким образом, они могут, например, направить сетевой трафик банкомата на поддельный процессинговый центр, который отправит подконтрольному аппарату любые команды злоумышленников.

Разумеется, соединение между банкоматом и процессинговым центром можно защитить, например, с помощью аппаратного или программного VPN, шифрования по стандартам SSL/TLS, межсетевого экрана или MAC-аутентификации, реализованной в xDC-протоколах. Однако эти меры не часто используются банками.

«Как показало наше исследование, индустрия начинает задумываться о защите банкоматов. И хотя некоторые производители уже начали разрабатывать более безопасные машины, банки не спешат переходить на них, продолжая использовать старые и небезопасные модели. Именно поэтому сегодня мы наблюдаем такой стремительный рост атак на банкоматы. И поскольку банки к ним не готовы, они и их клиенты терпят огромные финансовые убытки, – рассказала Ольга Кочетова, старший специалист отдела тестирования на проникновение «Лаборатории Касперского».

Читайте наш канал в

Telegram

:

узнавайте о главных новостях дня первыми.